المسیر الجاریه :

پیرمحمد ثانی از خوشنویسان صاحبنام سده دهم هجری

مرگ مغزی با کما چه فرقی می کند؟

نگهداری سگ در آپارتمان از نظر قانون

نقش محبت در تحول فرد و جامعه: از دیدگاه قرآن و اهل بیت (علیهم السلام)

سلطان علی اوبهی دانشمند و خوشنویس قرن نهم هجری

ابوالحسن اعتصامی نقاش، معمار، خطاط، و نویسنده ایرانی

چه داروهایی باید همیشه در خانه داشته باشیم؟

چگونه نقاط امن و نقاط خطر خانه را شناسایی کنیم؟

دورههای A-Level و Foundation در سیستم آموزشی انگلستان چه هستند؟

ایدههای خلاقانه سازماندهی آشپزخانه

گناهان حضرت یوسف در قرآن

چهار زن برگزیده عالم

مزار حضرت یعقوب (علیه السلام)

متن کامل سوره یس با خط درشت + صوت و ترجمه

نماز استغاثه امام زمان (عج) را چگونه بخوانیم؟

چگونه تعداد پروتونها، نوترونها و الکترونها را تشخیص دهیم؟

نحوه خواندن نماز والدین

طریقه خواندن نماز شکسته و نیت آن

مزار حضرت موسی (علیه السلام)

اقدامات مهم و اورژانسی پس از چنگ زدن گربه

امنیت

امنیت

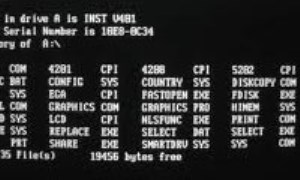

آنچه از password نمی دانید

اکثر account ها روی سیستم های کامپیوتری معمولاً متدهای خاصی از دسترس محدود به آن account دارند. هر زمان که قصد دسترسی به یک سیستم داشته باشید باید یک ID صحیح را وارد کرده و با وارد کردن password وارد account...

امنیت

امنیت

بررسي حملات D.O.S(4)

IDS: اين برنامه ها نسل جديد برنامه هاي امنيتي هستند كه قادرند ترافيك يك شبكه را مورد بررسي قرار داده و حملات جديد نفوذگران را شناسايي كرده و جلوي آن را بگيرند خصوصيت اين برنامه ها هوشمند بودن آنها است....

امنیت

امنیت

بررسي حملات D.O.S(3)

اين حمله با ارسال درخواستهاي متعدد با علامت SYN به ماشين قرباني باعث پر شدن سف Backlog ميشود. اما Backlog چيست؟ تمامي درخواستهايي كه به ماشين وارد ميشوند و شامل علامت SYN براي برقراري ارتباط ميباشند...

امنیت

امنیت

بررسي حملات D.O.S(2)

در ادامه به بررسي روشنتري از حملات DOS و آشنايي با چگونگي عملكرد پروتكل TCP ميپردازيم. سپس انواع حملات DOS را طبقهبندي كرده و تشريح ميكنيم و ابزاري كه نفوذگران از آن براي ايجاد اين حملات استفاده ميكنند...

امنیت

امنیت

بررسي حملات D.O.S(1)

شايد بيشتر مديران شبكهها و علاقه مندان به امنيت اسم حملاتي موسوم به DOS را در سالهاي اخير شنيده باشند. اما بيشتر آنها ندانند DOS چگونه عمل ميكند و پيامدهاي ناشي از اين حمله چيست ؟ گروهي نيز تفكرات نادرسي...

امنیت

امنیت

آشنایی با ديواره آتش Firewalls

Firewall در فرهنگ كامپيوتر يعني محافظت از شبكه هاي داخلي در مقابل شبكه هاي خطاكار . معمولا يك شبكه كامپيوتري با تمام دسترسي ها در طرف و در طرف ديگر شما شبكه توليدات شركت را داريد كه بايد در مقابل رفتارهاي...

امنیت

امنیت

امنيت شبکه بي سيم

امنيت شبکه بي سيم يک موضوع ديناميکي اس ت . مشکلات جديد به سرعت پديدار شده اند . محققان دانشگاهي با ( و برنامه هايي که براي يک مدت کوتاه ، مثل چند ماه ، در اينترنت قابل دسترسي بوده ( WEP:Wired Equivalent...

امنیت

امنیت

ترفند های امنیتی( بخش چهارم)

با استفاده از ترفندی که به شما معرفی خواهیم کرد میتوانید بدون نیاز به نرم افزار خاصی و تنها در محیط سایت یاهو و با اندکی تنظیمات ، IP شخصی که برای شما ایمیل فرستاده را بیابید.

امنیت

امنیت

ترفند های امنیتی( بخش سوم)

چگونه فايل هاي هك را شناسايي كنيم؟ سوالی که بسیاری از کاربران روزانه از خودشان میپرسند. در دنیای ناامن اینترنت ، این سوال یکی از مهم ترین ارکان امنیتی سیستمهای کامپیوتری میباشد. به عنوان مثال در هنگام...

امنیت

امنیت

ترفند های امنیتی (بخش دوم)

قصد داریم ترفندی خطرناک (!) را به شما معرفی کنیم که با استفاده از آن می توانید بدون نیاز به نرم افزار خاصی و تنها با استفاده از Notepad ویندوز ویروس خطرناکی بسازید. با اجرای این ویروس ، کامپیوتر مورد نظر...